Cách Cài Keylog Từ Xa: Chuyên Gia Bảo Mật Phân Tích Kỹ Thuật Tấn Công và Chiến Lược Phòng Chống Toàn Diện

Keylogger là một trong những mối đe dọa dai dẳng và nguy hiểm nhất đối với an ninh mạng doanh nghiệp hiện đại. Mặc dù cụm từ cách cài keylog từ xa thường bị hiểu lầm là một hướng dẫn tấn công, mục tiêu thực sự của việc nghiên cứu kỹ thuật này là để trang bị kiến thức phòng thủ. Keylogger là một loại phần mềm độc hại được thiết kế để theo dõi và ghi lại mọi thao tác gõ phím của người dùng. Việc thâm nhập này tạo ra rủi ro lớn về bảo vệ dữ liệu nhạy cảm của cá nhân và tổ chức. Bằng cách hiểu rõ các phương thức mà kẻ tấn công sử dụng để thực hiện việc giám sát trái phép, bao gồm cả việc khai thác lỗ hổng bảo mật, người dùng có thể xây dựng một lá chắn bảo vệ vững chắc hơn.

Hiểu Rõ Bản Chất Mối Đe Dọa: Keylogger Là Gì?

Định Nghĩa và Phân Loại Keylogger

Keylogger, hay còn gọi là Keystroke Logger, là công cụ ghi lại mọi lần gõ phím trên bàn phím. Mục đích chính của nó là theo dõi hoạt động trên máy tính hoặc internet của một đối tượng. Keylogger tồn tại dưới hai hình thức chính. Hình thức đầu tiên là phần mềm, hoạt động ngầm trong hệ điều hành. Hình thức thứ hai là thiết bị phần cứng, được cắm trực tiếp vào cổng bàn phím hoặc tích hợp bên trong bàn phím.

Mục Đích Sử Dụng Hợp Pháp và Bất Hợp Pháp

Mặc dù Keylogger có thể được sử dụng với mục đích hợp pháp, ví dụ như phụ huynh giám sát hoạt động của con cái, ứng dụng này tiềm ẩn nhiều nguy cơ. Trong bối cảnh doanh nghiệp và cá nhân, Keylogger thường được dùng để đánh cắp thông tin. Các thông tin bị đánh cắp bao gồm tên đăng nhập, mật khẩu, số thẻ tín dụng, và các tài liệu bí mật khác. Việc sử dụng Keylogger mà không có sự đồng ý của chủ sở hữu thiết bị là hành vi giám sát trái phép và vi phạm nghiêm trọng quyền riêng tư.

Keylogger phần mềm đặc biệt nguy hiểm vì chúng rất khó bị phát hiện. Chúng thường được ngụy trang dưới dạng các tệp hệ thống hoặc ẩn mình trong các ứng dụng hợp pháp. Mục đích cuối cùng của các phần mềm này là vượt qua các lớp bảo mật để thu thập thông tin người dùng. Kỹ thuật này đòi hỏi sự hiểu biết sâu sắc về cấu trúc hệ thống.

Các Phương Pháp Thường Được Áp Dụng để Cài Keylog Từ Xa

Việc nghiên cứu cách cài keylog từ xa là một phần thiết yếu trong đào tạo an ninh mạng. Điều này giúp các chuyên gia bảo mật xây dựng biện pháp phòng thủ chủ động. Kẻ tấn công thường sử dụng các phương pháp tinh vi để lây nhiễm thiết bị mà không cần tương tác vật lý. Các kỹ thuật này thường nhắm vào yếu tố con người hoặc tận dụng lỗ hổng bảo mật của hệ thống.

Tấn Công Lừa Đảo Xã Hội (Social Engineering)

Lừa đảo xã hội là phương pháp phổ biến nhất để thực hiện cách cài keylog từ xa. Kẻ tấn công thao túng nạn nhân để họ tự cài đặt phần mềm độc hại. Điều này thường diễn ra thông qua email giả mạo hoặc tin nhắn trực tuyến. Email có thể có vẻ như đến từ một nguồn đáng tin cậy, ví dụ như ngân hàng hoặc bộ phận IT nội bộ.

Nội dung email thường chứa một liên kết hoặc tệp đính kèm độc hại. Khi nạn nhân nhấp vào liên kết hoặc mở tệp, Keylogger sẽ tự động tải xuống và cài đặt. Keylogger này thường được thiết lập để khởi động cùng hệ thống. Nó bắt đầu hoạt động ghi lại tổ hợp phím ngay lập tức. Đây là một mối đe dọa nghiêm trọng đối với an ninh mạng doanh nghiệp.

Khai Thác Lỗ Hổng Bảo Mật Hệ Điều Hành và Ứng Dụng

Các hệ điều hành và phần mềm luôn tồn tại các lỗ hổng bảo mật chưa được vá. Kẻ tấn công tìm kiếm và khai thác các lỗ hổng này. Bằng cách sử dụng các đoạn mã khai thác (exploit code), chúng có thể thực thi lệnh từ xa. Điều này cho phép chúng bí mật cài đặt Keylogger mà không cần tương tác trực tiếp với người dùng.

Kỹ thuật này đòi hỏi trình độ chuyên môn cao. Nó thường nhắm vào các máy tính trong mạng nội bộ đã lỗi thời hoặc chưa được cập nhật bảo mật. Việc quản lý cập nhật hệ thống là vô cùng quan trọng để chống lại kiểu tấn công tinh vi này.

Lây Nhiễm Qua Mạng Nội Bộ (Internal Network Spread)

Một khi một thiết bị trong mạng nội bộ bị lây nhiễm, Keylogger có thể tìm cách lây lan. Kỹ thuật này thường được gọi là “lateral movement”. Keylogger tìm kiếm các thiết bị khác có chung lỗ hổng bảo mật hoặc mật khẩu yếu. Sau đó, nó tự nhân bản và thực hiện cách cài keylog từ xa trên các máy tính khác trong cùng mạng lưới.

Phương pháp này đặc biệt nguy hiểm cho các doanh nghiệp. Nó có thể dẫn đến sự cố rò rỉ dữ liệu quy mô lớn. Việc phân đoạn mạng (network segmentation) và thiết lập mật khẩu mạnh là các biện pháp phòng ngừa cần thiết.

Dấu Hiệu Không Thể Bỏ Qua Khi Máy Tính Bị Keylog Tấn Công

Nhận biết sớm là chìa khóa để bảo vệ bảo vệ dữ liệu của bạn. Keylogger thường hoạt động lặng lẽ nhưng đôi khi vẫn để lại các dấu hiệu bất thường. Người dùng nên cảnh giác và kiểm tra thường xuyên. Sự chậm chạp bất thường của hệ thống có thể là dấu hiệu rõ ràng nhất.

Giảm Hiệu Suất Hệ Thống Đột Ngột

Thiết bị máy tính bắt đầu chạy chậm. Các chương trình bị giật lag liên tục và không rõ lý do. Điều này xảy ra bởi vì Keylogger tiêu tốn tài nguyên CPU và bộ nhớ để ghi lại và truyền dữ liệu. Bất kỳ sự giảm hiệu suất bất thường nào mà không có nguyên nhân rõ ràng đều là cờ đỏ.

Xuất Hiện Các Chương Trình và Tệp Lạ

Máy tính xuất hiện những phần mềm lạ mà người dùng không hề tải xuống hoặc cài đặt. Keylogger thường tự ngụy trang dưới tên các ứng dụng hợp pháp. Ví dụ, nó có thể mang tên gần giống với một dịch vụ hệ thống của Windows. Kiểm tra danh sách các chương trình đã cài đặt là bước đơn giản nhưng hiệu quả.

Keylogger là chương trình phần mềm dùng để quan sát hoạt động của con cái, học sinh

Keylogger là chương trình phần mềm dùng để quan sát hoạt động của con cái, học sinh

Keylogger là chương trình phần mềm dùng để quan sát hoạt động của con cái, học sinh. Tuy nhiên, nó thường được sử dụng cho mục đích giám sát trái phép thông tin cá nhân.

Hoạt Động Bất Thường của Bàn Phím và Tài Khoản Trực Tuyến

Bàn phím hoạt động sai ký tự, hoặc không theo sự điều khiển của người dùng. Đây có thể là dấu hiệu của một Keylogger phần cứng. Các tài khoản trực tuyến hoặc tài khoản mạng xã hội của bạn bị xâm nhập. Đây là bằng chứng trực tiếp cho thấy Keylogger đã thu thập thành công thông tin đăng nhập.

Tài khoản mạng xã hội bị xâm nhập là dấu hiệu máy tính đang bị Keylogger tấn công. Sự xâm nhập này cho thấy phần mềm độc hại đã hoạt động hiệu quả.

Hướng Dẫn Chuyên Sâu Các Chiến Lược Phát Hiện Keylogger Hiệu Quả

Khi nghi ngờ máy tính đã bị Keylogger lây nhiễm, cần thực hiện ngay các bước kiểm tra chuyên sâu. Các phương pháp sau đây tận dụng các công cụ hệ thống sẵn có để tìm kiếm phần mềm độc hại ẩn mình.

Kiểm Tra Các Chương Trình Khởi Động Bằng System Configuration (MSConfig)

Sử dụng System Configuration là cách kiểm tra đơn giản và có độ chính xác cao. Keylogger thường tự thiết lập để khởi động cùng hệ thống nhằm đảm bảo tính liên tục của việc giám sát.

Bước 1: Mở Hộp Thoại Run và Truy Cập System Configuration

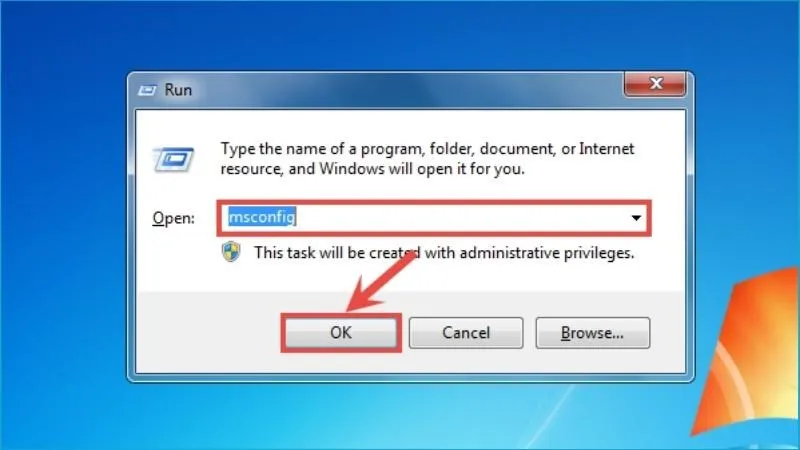

Nhấn tổ hợp phím Windows + R để mở hộp thoại Run. Tại ô Open, nhập từ khóa msconfig. Nhấn OK để mở cửa sổ System Configuration. Thao tác này là bước đầu tiên để rà soát các tiến trình tự khởi động.

Nhấn Windows + R > Tại ô Open, nhập từ khóa msconfig > Nhấn OK

Nhấn Windows + R > Tại ô Open, nhập từ khóa msconfig > Nhấn OK

Bước 2: Vô Hiệu Hóa Tạm Thời Các Chương Trình Khởi Động

Tại cửa sổ System Configuration, chọn tab Startup. Trong Windows cũ, bạn có thể nhấn nút Disable all để vô hiệu hóa tất cả các mục. Điều này giúp cô lập Keylogger nếu nó đang tự khởi động. Sau đó nhấn OK để lưu thiết lập. Tắt tất cả các chương trình diệt virus đang chạy trước khi vô hiệu hóa để tránh xung đột.

Bước 3: Phân Tích Danh Sách Khởi Động

Mở lại cửa sổ System Configuration. Tại thẻ Startup, nếu bạn thấy một mục có dấu tích và không có tên nhà cung cấp hoặc tên tệp đáng ngờ, đó có thể là Keylogger. Hãy ghi nhớ tên ứng dụng và đường dẫn của nó.

Bước 4: Xóa Chương Trình Keylogger Khỏi Hệ Thống

Mở File Explorer và tìm ứng dụng thông qua đường dẫn đã ghi nhớ. Xóa chương trình Keylogger khỏi vị trí đó. Lưu ý, bạn có thể cần khởi động lại máy ở Chế độ An toàn (Safe Mode) để thực hiện thao tác xóa này.

Bước 5: Khởi Động Lại Máy Tính

Đóng hết tất cả mọi chương trình hay ứng dụng đang chạy. Tiến hành khởi động lại máy tính. Điều này giúp hệ thống loại bỏ các tiến trình độc hại đang hoạt động trong bộ nhớ.

Phân Tích Kết Nối Mạng Bằng Dòng Lệnh (netstat –ano)

Keylogger cần gửi dữ liệu đã thu thập về máy chủ từ xa. Điều này tạo ra một kết nối mạng ra bên ngoài. Lệnh netstat là công cụ lý tưởng để phát hiện các kết nối đáng ngờ này. Kỹ thuật cách cài keylog từ xa luôn phải dựa vào kết nối mạng để truyền dữ liệu.

Bước 1: Mở Command Prompt

Nhấn tổ hợp phím Windows + R, nhập từ khóa cmd. Nhấn OK để mở cửa sổ cmd.exe. Đây là môi trường để thực thi các lệnh hệ thống.

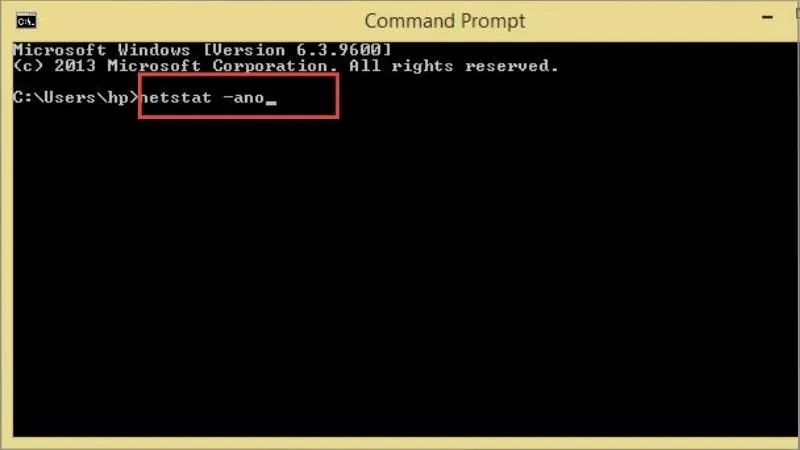

Bước 2: Thực Thi Lệnh netstat –ano

Tại cửa sổ Command Prompt, nhập lệnh netstat –ano. Nhấn Enter. Lệnh này sẽ hiển thị tất cả các kết nối mạng đang hoạt động, cả TCP và UDP, cùng với ID tiến trình (PID) liên quan.

Nhập lệnh netstat –ano > Nhấn Enter

Nhập lệnh netstat –ano > Nhấn Enter

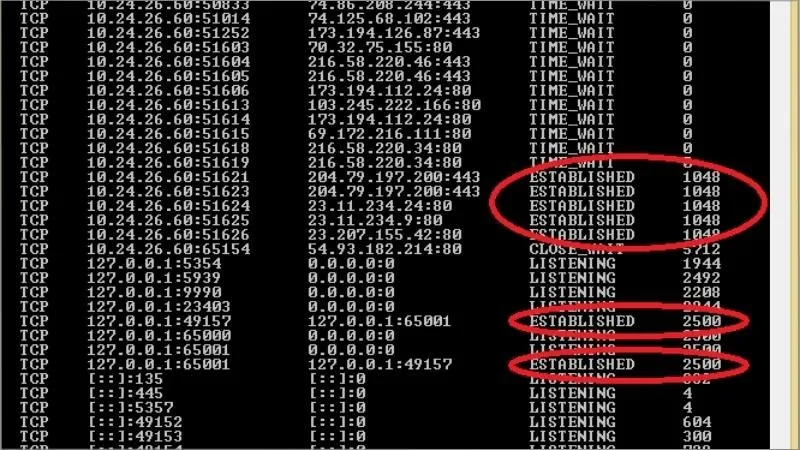

Bước 3: Phân Tích Kết Quả netstat

Quan sát cột Foreign Address và State. Nếu thấy một kết nối được thiết lập (Established) đến một địa chỉ IP xa lạ không thuộc về các dịch vụ quen thuộc (như Google, Microsoft, hoặc các máy chủ ứng dụng), đó là một dấu hiệu cảnh báo. Ghi lại PID của tiến trình đáng ngờ.

Chú ý vào các dòng được thiết lập giá trị là Established

Chú ý vào các dòng được thiết lập giá trị là Established

Bước 4: Đối Chiếu PID Trong Task Manager

Mở Task Manager bằng cách nhấn Ctrl + Shift + Esc. Truy cập thẻ Details. Tìm kiếm process có PID tương ứng đã ghi nhận. Nếu tên tiến trình (Image Name) không rõ ràng hoặc không liên quan đến bất kỳ ứng dụng đã cài đặt nào, hãy lập tức kết thúc tiến trình đó và xóa tệp liên quan.

Kiểm Tra Keylogger Ẩn Danh Bằng Tasklist Command (Perfect Keylogger và Easy Key)

Một số Keylogger chuyên nghiệp sử dụng các mô-đun (DLL) cố định. Việc kiểm tra sự hiện diện của các mô-đun này có thể phát hiện Keylogger ngay cả khi nó ẩn danh.

Sử dụng tasklist /m bpkhk.dll (Perfect Keylogger)

Mở Command Prompt và nhập lệnh tasklist /m bpkhk.dll. Nhấn Enter.

Nếu màn hình hiển thị thông báo INFO: No tasks are running which match the specified criteria, máy tính của bạn an toàn. Ngược lại, nếu hiển thị tên tiến trình kèm theo mô-đun bpkhk.dll, máy đã bị nhiễm Perfect Keylogger.

Sử dụng tasklist /m Ekey.dll (Easy key)

Mở Command Prompt và nhập lệnh tasklist /m Ekey.dll. Nhấn Enter.

Tương tự, nếu không có mô-đun nào được tìm thấy, máy an toàn. Việc xuất hiện mô-đun ekey.dll là bằng chứng của việc bị giám sát trái phép.

Chiến Lược Phòng Ngừa và Bảo Vệ Dữ Liệu Toàn Diện

Phòng ngừa luôn tốt hơn chữa trị. Để chống lại mối đe dọa cách cài keylog từ xa, các doanh nghiệp và người dùng cá nhân cần áp dụng một chiến lược bảo mật nhiều lớp. Việc này đòi hỏi sự kết hợp giữa công nghệ, quy trình và nâng cao nhận thức người dùng.

Cập Nhật Phần Mềm và Quản Lý Lỗ Hổng Bảo Mật

Việc duy trì hệ điều hành và tất cả các ứng dụng ở phiên bản mới nhất là điều bắt buộc. Hầu hết các bản cập nhật đều bao gồm các bản vá cho lỗ hổng bảo mật đã được công khai. Thao tác này loại bỏ cánh cửa chính mà kẻ tấn công sử dụng để thực hiện việc cách cài keylog từ xa. Thường xuyên kiểm tra và cài đặt các bản vá lỗi là nền tảng của an ninh mạng doanh nghiệp.

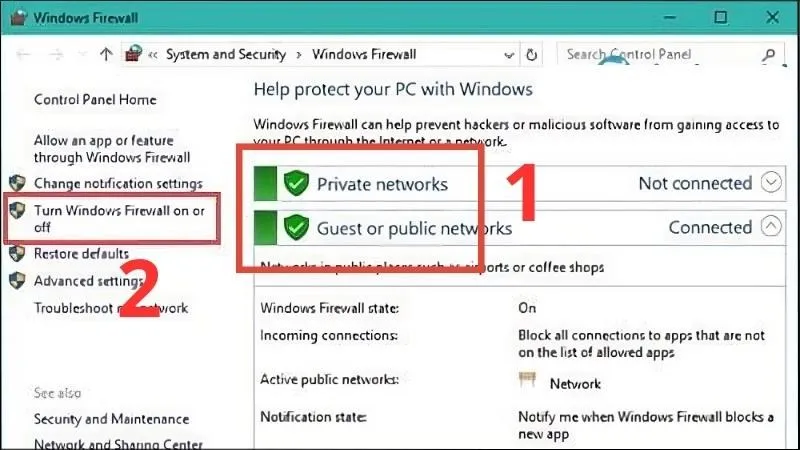

Tăng Cường Tường Lửa (Firewall) và Giám Sát Lưu Lượng Mạng

Tường lửa đóng vai trò là hàng rào bảo vệ đầu tiên chống lại các nỗ lực xâm nhập từ xa. Nó ngăn chặn Keylogger kết nối ra bên ngoài để truyền dữ liệu. Người dùng nên luôn bật Tường lửa của Windows và cấu hình nó để chặn các kết nối đi đáng ngờ.

Kiểm tra trạng thái Tường lửa

Mở Start Menu, nhập từ khóa firewall. Kiểm tra trạng thái của Private Networks và Guest or public Network. Biểu tượng màu xanh lá cây cho thấy tường lửa đã được kích hoạt.

Biểu tượng có màu xanh đồng nghĩa với việc tường lửa đã được kích hoạt

Biểu tượng có màu xanh đồng nghĩa với việc tường lửa đã được kích hoạt

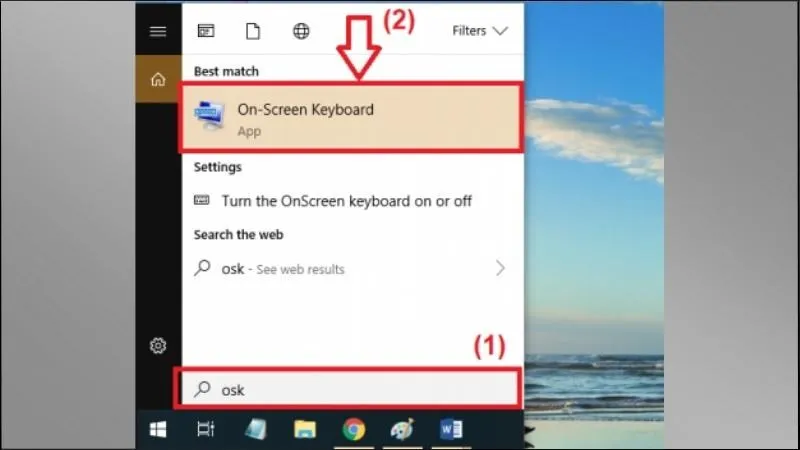

Sử Dụng Bàn Phím Ảo và Phần Mềm Mã Hóa Tổ Hợp Phím

Keylogger truyền thống chỉ ghi lại các tổ hợp phím vật lý. Sử dụng bàn phím ảo (On-Screen Keyboard) khi nhập mật khẩu là một cách hiệu quả để đánh lừa Keylogger. Bàn phím ảo có thể được khởi động bằng cách tìm kiếm on screen keyboard trong Start Menu.

Khởi động Start Menu > Nhập từ khóa on screen keyboard

Khởi động Start Menu > Nhập từ khóa on screen keyboard

Ngoài ra, phần mềm mã hóa tổ hợp phím như KeyScrambler sẽ mã hóa các ký tự ngay khi bạn gõ. Điều này làm cho dữ liệu mà Keylogger thu thập được trở nên vô dụng. Đây là một lớp bảo vệ tăng cường cho các giao dịch nhạy cảm.

Quy Tắc Về Email và Tệp Tin Lạ

Hầu hết Keylogger được cài đặt qua các file đính kèm hoặc liên kết trong email lừa đảo. Người dùng phải tuyệt đối tỉnh táo và cân nhắc kỹ trước khi quyết định truy cập bất kỳ tệp, trang web, ứng dụng hay file lạ nào.

Cân nhắc kỹ trước khi quyết định truy cập các file lạ

Cân nhắc kỹ trước khi quyết định truy cập các file lạ

Việc giáo dục nhân viên về các mối đe dọa lừa đảo là một phần quan trọng trong việc bảo vệ dữ liệu của doanh nghiệp. Một hành động sai lầm của một cá nhân có thể gây rủi ro cho toàn bộ hệ thống.

Các Công Cụ Chuyên Dụng Hỗ Trợ Loại Bỏ Keylogger

Mặc dù các bước thủ công giúp phát hiện Keylogger, phần mềm chuyên dụng là cần thiết để loại bỏ triệt để và bảo vệ liên tục.

Sử Dụng Bộ Công Cụ Chống Malware Chuyên Nghiệp

Cập nhật các phiên bản mới nhất của những phần mềm diệt virus và chống phần mềm độc hại chuyên dụng là biện pháp phòng thủ cuối cùng. Các công cụ này có khả năng quét sâu vào hệ thống và loại bỏ các Keylogger tinh vi nhất.

- Malwarebytes Anti-Rootkit Beta (MBAR): Có khả năng loại bỏ các loại phần mềm độc hại, bao gồm rootkit mà Keylogger thường sử dụng để ẩn mình.

- Norton Power Eraser: Công cụ này được thiết kế để tìm kiếm và loại trừ các mối nguy hiểm đang hoạt động ngầm. Nó giúp gia tăng khả năng bảo vệ dữ liệu cho máy.

- Kaspersky Security Scan: Hỗ trợ quét, tiêu diệt các mối nguy hiểm như Keylogger hoặc Malware. Công cụ này được biết đến với hiệu quả phát hiện cao.

- Zemana Anti keylogger: Phần mềm này không chỉ phòng chống Keylogger mà còn cung cấp các tính năng bảo vệ nâng cao như Anti-WebcamLogger và Anti-Clipboard Logger.

Tóm lại, việc hiểu rõ cách cài keylog từ xa là một yếu tố then chốt để xây dựng hệ thống phòng thủ vững chắc. Keylogger là mối đe dọa thực tế, khai thác cả lỗ hổng bảo mật kỹ thuật và lỗ hổng từ yếu tố con người để thực hiện giám sát trái phép. Bằng việc áp dụng đồng bộ các phương pháp kiểm tra thủ công (như MSConfig, netstat) và sử dụng các công cụ chống phần mềm độc hại chuyên nghiệp, người dùng và doanh nghiệp có thể tăng cường an ninh mạng doanh nghiệp và đảm bảo bảo vệ dữ liệu cá nhân khỏi các nguy cơ cài keylog từ xa một cách hiệu quả nhất.

Ngày Cập Nhật Tháng mười một 17, 2025 by Vinh Vê Vê

Vinh Vê Vê là một nhà sáng lập leon-live.com và là một trong những người tiên phong trong lĩnh vực đánh giá (review) công nghệ với 9 năm kinh nghiệm tại Việt Nam.